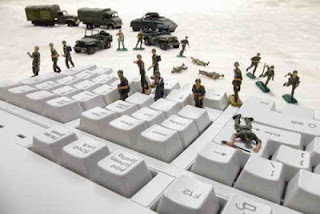

Mỹ đang lao vào một cuộc chạy đua khốc liệt với Trung Quốc và Nga

nhằm chế tạo các vũ khí hủy diệt ảo có khả năng phá hủy cơ sở hạ tầng

quan trọng của các quốc gia khác.

Cuộc đua tam mã

Theo

ông Scott Borg, Giám đốc điều hành tổ chức U.S. Cyber Consequences

Unit, một tổ chức phi lợi nhuận cố vấn cho chính phủ Mỹ và các doanh

nghiệp về an ninh mạng, ba quốc gia kể trên đã xây dựng kho vũ khí tinh

vi gồm virus, sâu, trojan và các công cụ khác nhằm bảo đảm vị thế trên

không gian mạng.

Xếp dưới ba nước này là bốn đồng minh của Mỹ: Anh, Đức, Israel và Đài Loan, theo ông Borg.

Tuy

nhiên, Iran cũng được đánh giá là đã sử dụng các cuộc tấn công vào

chương trình hạt nhân của họ nhằm củng cố năng lực tấn công và hiện phát

triển đạo quân mạng riêng của mình.

Chuyên gia Borg

đưa ra các đánh giá về tình hình năng lực chiến tranh mạng trong một

cuộc phỏng vấn với NBC News sau khi hãng bảo mật Mỹ Mandiant cáo buộc

Đơn vị 61398 của Quân đội Giải phóng Nhân dân Trung Quốc đứng sau các vụ

tấn công mạng nhắm vào Mỹ hồi tháng 2.

Các quan chức

Mỹ hiếm khi đề cập đến năng lực tấn công khi bàn về chiến tranh mạng,

mặc dù có một số tiết lộ riêng với NBC News rằng Mỹ có thể đánh sập mạng

lưới điện của một quốc gia nhỏ hơn, như Iran, nếu muốn.

Ông

Borg tán đồng với nhận xét này, nói rằng các chiến binh mạng của Mỹ

thuộc Cục An ninh Quốc gia rất cừ khôi và có năng lực đáng gờm.

“Stuxnet

và Flame (các virus sử dụng tấn công và thu thập thông tin về chương

trình hạt nhân Iran) chứng tỏ điều đó. Mỹ có thể đánh sập phần lớn cơ sở

hạ tầng của các kẻ địch tiềm tàng tương đối nhanh”, ông Borg nói.

Voldemort của thế giới mạng

Ông Borg cho hay Trung Quốc và Nga có năng lực gây ra sự rối loạn như Mỹ song họ có các ưu tiên khác nhau.

“Nga

thành thạo nhất về gián điệp và hoạt động quân sự. Đó là thứ họ tập

trung lâu nay. Trung Quốc đang tìm kiếm các thông tin thương mại và công

nghệ quan trọng. Trọng tâm của Trung Quốc là đánh cắp công nghệ. Những

thứ này hoàn toàn khác nhau. Bạn sử dụng các công cụ khác cho cơ sở hạ

tầng quan trọng so với gián điệp quân sự và khác với đánh cắp công

nghệ”, ông Borg nói.

Mục tiêu của mỗi nước phù hợp với

thế mạnh của họ. “Người Nga tiến bộ về kỹ thuật. Trung Quốc có số lượng

lớn nhân lực phục vụ cho nỗ lực, lớn hơn nhiều. Họ không có nhiều sáng

kiến và sáng tạo như Mỹ và Nga. Nhưng Trung Quốc có số lượng lớn nhất”.

Ông

Borg nói đội quân được điểm mặt chỉ tên trong báo cáo của Mandiant, Đơn

vị 61398, có thể là một trong những nhóm quan trọng của Trung Quốc song

không nhất thiết là nhóm quan trọng nhất.

“Họ có ít

nhất hai chục nhóm tiến hành các hoạt động tấn công nhắm vào Mỹ. Họ giẫm

chân lên nhau nhưng tất cả đều hoạt động dưới sự chuẩn thuận ngầm của

chính phủ Trung Quốc”, ông nói.

Những nỗ lực tấn công

của Trung Quốc rộng lớn đến nỗi các quan chức cao cấp nhất của họ “gần

như chắc chắn không biết tất cả các nhóm đang làm gì”, hoặc hậu quả của

nó. Do đó, họ đã một phen bối rối trước các cáo buộc của hãng Mandiant.

Trái với Nga, các đội quân mạng của Trung Quốc chủ quan một cách ngạo mạn trong việc che giấu tung tích và dễ bị phanh phui.

Dù

Mỹ có thể đáp trả các cuộc tấn công từ Trung Quốc và Nga bằng cách đánh

sập mạng lưới điện của “bất kỳ kẻ địch nào” và gây ra những thiệt hại

vật chất quan trọng, có nhiều yếu tố khiến họ chùn tay.

Trước

hết, là một quốc gia phụ thuộc vào kết nối mạng nhất thế giới, Mỹ ở

trong tình trạng dễ bị tổn thương nhất. Và bản chất "dễ công, khó thủ"

của chiến tranh mạng đặt Mỹ vào tình thế "tiến thoái lưỡng nan".

Ngoài

ra, việc phát hiện nguồn gốc tấn công cũng không dễ dàng bởi các cuộc

tấn công không dễ theo dõi như tên lửa. Do vậy, nguyên lý chiến lược chủ

đạo của Chiến tranh Lạnh MAD (Mutually Assured Destruction - Đảm bảo

hủy diệt lẫn nhau) sẽ khó áp dụng với chiến tranh mạng.

Ví

dụ, các quan chức Mỹ có thể nghĩ vụ tấn công được người Trung Quốc tiến

hành trong khi nó thật sự là tác phẩm của người Nga hoặc một cường quốc

mới nổi trong thế giới ảo, như Iran. Hơn nữa, nếu như nguồn lực chiến

tranh hạt nhân thường chỉ nằm trong tay chính phủ của những siêu cường,

thì trong thế giới mạng, bất kỳ ai cũng có thể là kẻ trong cuộc. Đó là

lý do tại sao thông tin tình báo thường đóng vai trò quan trọng trong

một cuộc khủng hoảng mạng hơn việc điều tra, vốn mất nhiều thời gian và

không tin cậy bằng.

Và từ góc độ địa chính trị, Mỹ cũng

sẽ không muốn gây hại nặng nề cho nền kinh tế Trung Quốc lẫn Nga. Trong

nhiều năm trời, Washington đã xem Trung Quốc như là một Voldemort của

thế giới mạng, một kẻ địch mà “ai cũng biết là ai đấy” song từ chối gọi

đích danh, bởi những ràng buộc về kinh tế và ngoại giao.

Tuy

nhiên, chính sách này dường như đã thay đổi trong những tuần qua, điển

hình là bản báo cáo của hãng Mandiant đã chỉ thẳng mặt quân đội Trung

Quốc.

Dấu hiệu thay đổi rõ ràng nhất xảy ra vào ngày

11.3, trong một bài diễn văn của Cố vấn An ninh Quốc gia Mỹ Tom Donilon,

theo tờ Wall Street Journal. Ông Donilon đã lên án những vụ thâm nhập

mạng bắt nguồn từ Trung Quốc trên quy mô lớn chưa từng thấy” và tuyên bố

“cộng đồng quốc tế không thể dung thứ cho một hành động như thế từ bất

kỳ quốc gia nào”.

Những cường quốc mới nổi

Nước

Mỹ bắt đầu phát triển năng lực tấn công mạng cách đây 20 năm khi một số

bộ óc chiến lược tại Trường Hải quân cao cấp bắt đầu nhìn thấy tiềm

năng của nó. Ngày nay, Mỹ đã sở hữu các phương tiện tinh vi để đáp trả

và bảo vệ bản thân. Song, nhiều quốc gia lại không có được tiềm lực như

thế.

Chẳng hạn, các trang mạng của chính phủ Georgia đã

nhanh chóng bị đánh sập khi xe tăng của Nga tiến vào Ossetia vào tháng

8.2008.

Cuộc tấn công mạng nhắm vào Estonia và Georgia

cảnh tỉnh nhiều nước và trong một khía cạnh khác của chiến tranh mạng,

Georgia, Estonia và Lithuania sau đó đã thành lập một liên minh ảo để tự

bảo vệ tốt hơn trước các cuộc tấn công trong tương lai.

Tương

tự, Iran cũng thấm đòn vì vụ tấn công chương trình hạt nhân. Tehran mới

vừa thông báo quyết định thành lập đạo quân mạng và khẳng định có từ

4.000 đến 5.000 nhân viên tham gia vào các hoạt động phòng thủ và tấn

công.

“Iran đã phát triển năng lực nghiêm túc. Họ phóng đại năng lực hiện tại song đang nỗ lực hướng tới tương lai”, ông Borg nói.

Đây

là điều đặc biệt gây phiền toái bởi nguy cơ các quốc gia nhỏ phát động

chiến tranh mạng là cao hơn so với các cường quốc mạng.

Ông

Borg cho biết có những tường thuật gợi ý Iran đứng sau vụ tấn công mạng

nghiêm trọng nhắm vào mạng máy tính của hãng dầu khí quốc doanh của Ả

Rập Xê Út Saudi Aramco vào tháng 8 năm ngoái, vốn vô hiệu hóa hơn 30.000

máy tính dùng để kiểm soát dòng chảy dầu của Riyadh. Bộ Nội vụ Ả Rập Xê

Út đã quy trách nhiệm tấn công cho “các quốc gia nước ngoài”.

Mới

đây nhất, Chủ tịch Ủy ban Tình báo Hạ viện Mỹ Mike Rogers cũng xếp Iran

ngang hàng với Nga và Trung Quốc khi cảnh báo về mối đe dọa tấn công

mạng.

Ông Rogers nói với Fox News hôm 10.4: “Người

Trung Quốc chắc chắc ở trên máy tính của bạn, người Nga chắc chắn ở trên

máy tính cá nhân của bạn và người Iran đã ở đó”.

Một

đất nước không thể không kể đến, đặc biệt trong lúc này, là CHDCND Triều

Tiên. Các cuộc tấn công mạng nhắm vào các đài truyền hình và ngân hàng

Hàn Quốc mới đây là một minh chứng.

Hàn Quốc và Mỹ tin

rằng CHDCND Triều Tiên có hàng ngàn chiến binh mạng được đào tạo nhằm

tiến hành chiến tranh mạng, và năng lực của họ không thua kém những đồng

nghiệp ở Trung Quốc và Hàn Quốc.

Các sinh viên CHDCND

Triều Tiên được tuyển vào các trường khoa học hàng đầu để trở thành

“chiến binh mạng”, theo ông Kim Heung-kwang, người từng đạo tạo các tin

tặc tương lai tại một trường đại học ở thành phố Hamhung trong hai thập

kỷ trước khi đào tẩu vào năm 2003. Ông Kim nói các tin tặc tương lai của

CHDCND Triều Tiên cũng được gửi đi du học tại Trung Quốc và Nga.

Chiến

tranh mạng rất lý tưởng với CHDCND Triều Tiên bởi nó có thể được thực

hiện một cách nặc danh, có chi phí thấp và tốn ít thời gian hơn phát

triển vũ khí hạt nhân hoặc các vũ khí hủy diệt hàng loạt khác.

Theo nhiều người, có một cuộc chiến tranh đã thực sự diễn ra trên bán đảo Triều Tiên vào lúc này, đó là chiến tranh mạng.

Ông

Jarno Limnell, giám đốc an ninh mạng của tập đoàn Stonesoft ở Phần Lan,

nói với tờ Huffington Post rằng hiện có “một cuộc chạy đua vũ trang

mạng” trên bán đảo Triều Tiên và đây là một mặt trận mới mẻ và nguy hiểm

cho cả hai nước.

“Các hành động trong thế giới mạng dễ

dàng leo thang thành chiến tranh hoặc đe dọa chiến tranh, như tình hình

trên bán đảo Triều Tiên đã thể hiện”, ông Limnell nói.

Chiến tranh mạng - Kỳ 1:

Cuộc chiến không khói súng

Chiến tranh mạng - Kỳ 2:

Chiến trường không biên giới